今天完成的事情:

1. spring的OSS测通

2. 讲小课堂

3.研究了一下抓包工具

4.找到了用户访问图片的思路

明天计划的事情

1. 把获取文件流写成工具

2. 防盗链

遇到的问题:

1. 如何通过切换配置文件来实现两种不同服务商的图片上传

写一个图片上传的接口,但是针对不同的服务商有不同的实现就行了

收获:

1. spring的OSS测通

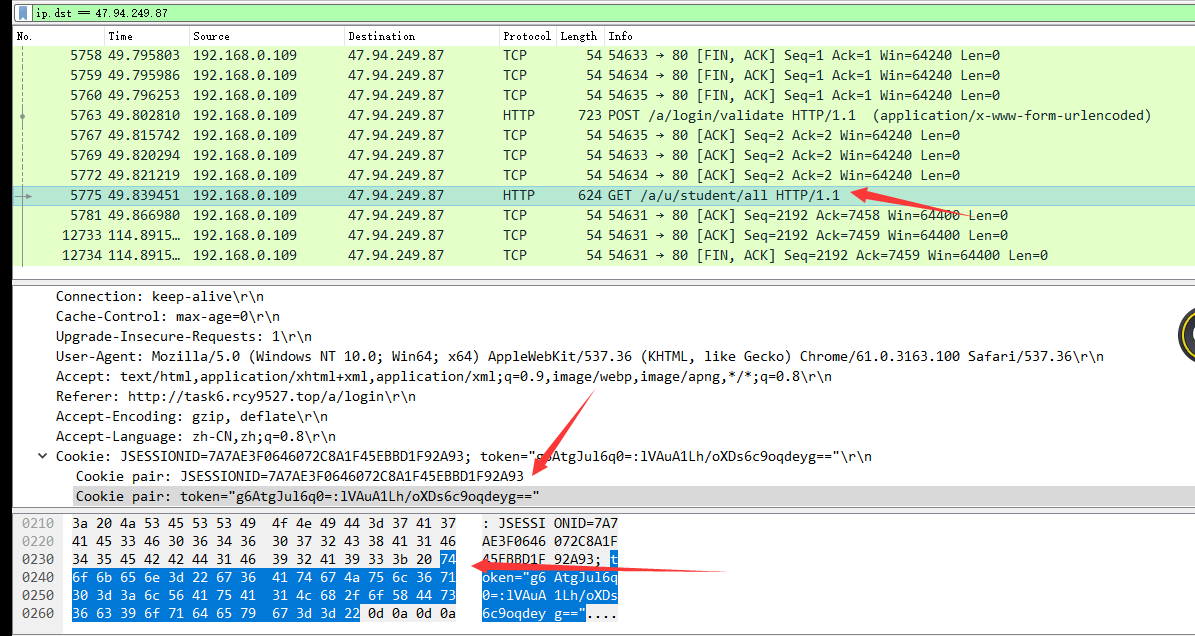

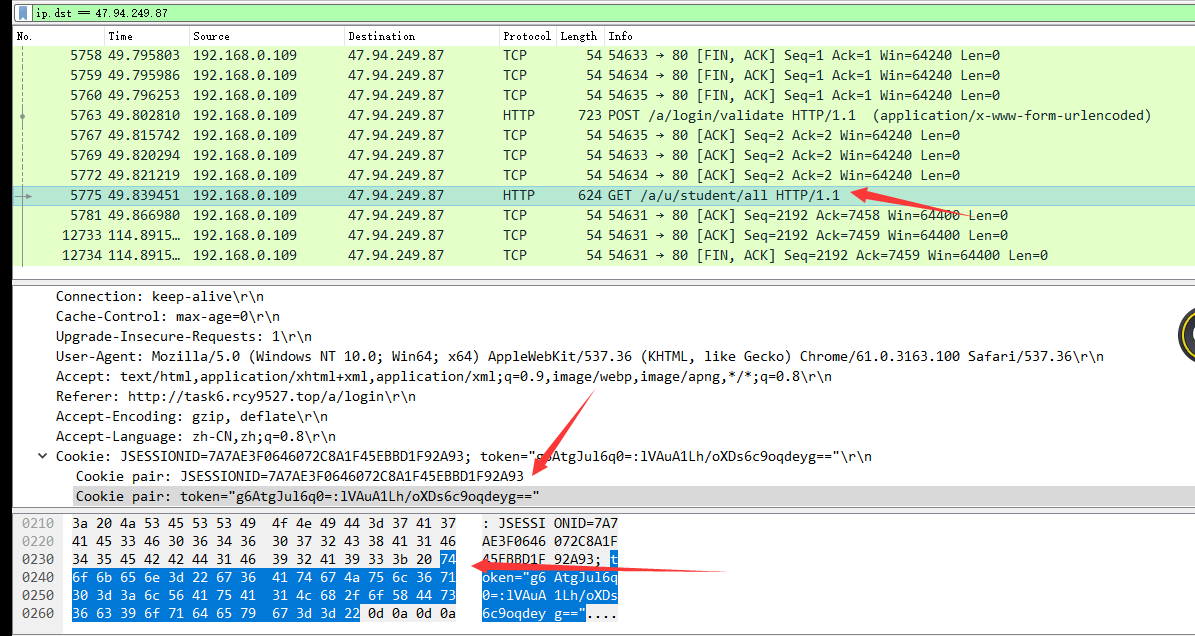

2.研究了一下抓包工具

分别为请求 链接

cookie

以及cookie的16字节的编码

ip.addr ==192.168.1.1 //显示所有目标或源地址是192.168.1.1的数据包

ip.dst==192.168.1.1 //显示目标地址是192.168.1.1的数据包

ip.src ==192.168.1.1 //显示源地址是192.168.1.1的数据包

ip.src==192.168.0.0/16 //网络过滤,过滤一个网段

wirershark过滤指定ip收发数据包示例:

抓取所有目的地址是192.168.1.2 或192.168.1.3 端口是80 的TCP 数据

(tcp port 80) and ((dst host 192.168.1.2) or (dst host

192.168.1.3)) //捕获过滤

tcp.port==80&&(ip.dst==192.168.1.2||ip.dst==192.168.1.3) //显示过滤

抓取所有目标MAC 地址是80:05:09:03:E4:35 的ICMP 数据

(icmp) and ((ether dst host 80:05:09:03:E4:35))

icmp && eth.dst==80:05:09:03:E4:35

抓取所有目的网络是192.168,但目的主机不是192.168.1.2 的TCP 数据

(tcp) and ((dst net 192.168) and (not dst host 192.168.1.2))

tcp&&ip.src==192.168.0.0/16&&!(ip.src==192.168.1.2)

捕获主机192.168.1.1 和主机192.168.1.2 或192.168.1.3的通信

host 192.168.1.1 and (192.168.1.2 or 192.168.1.3 )

ip.addr==192.168.1.1&&(ip.addr==192.168.1.2||ip.addr==192.168.1.3)

获取主机192.168.1.1除了和主机192.168.1.2之外所有主机通信的数据包

host 192.168.1.1 and ! 192.168.1.2

ip.addr==192.168.1.1&&!ip.addr==192.168.1.2

获取主机192.168.1.1接收或发出的telnet包,telnet使用tcp 23端口

tcp port 23 and host 192.168.1.1

tcp.port==23&&ip.addr==192.168.1.1

3.找到了用户访问图片的思路

生成链接存入数据库,图片设置为公共读

当图片为敏感信息时。可以在数据库存入生成的文件名,然后访问的时候,生成一个临时可以访问的url ,有过期时间。

进度:

任务开始时间:10.30

预计完成时间:11.6

有,东西多,不好整合

禅道:http://task.ptteng.com/zentao/project-task-264.htm

评论