发表于: 2017-04-17 21:32:30

4 1587

【说明】今天上午看了des加密,下午看了redius的相关介绍,晚上试了试redius demo 有问题

一:今日完成

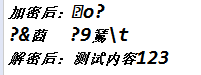

1)DES加密算法的简单验证

public static void main(String args[]) {

//待加密内容

String str = "测试内容123";

//密码,长度要是8的倍数

String password = "9588028820109132570743325311898426347857298773549468758875018579537757772163084478873699447306034466200616411960574122434059469100235892702736860872901247123456";

byte[] result = DES.encrypt(str.getBytes(),password);

System.out.println("加密后:"+new String(result));

//直接将如上内容解密

try {

byte[] decryResult = DES.decrypt(result, password);

System.out.println("解密后:"+new String(decryResult));

} catch (Exception e1) {

e1.printStackTrace();

}

2)加入阿里云的备用dns

nameserver 223.5.5.5

nameserver 223.6.6.6

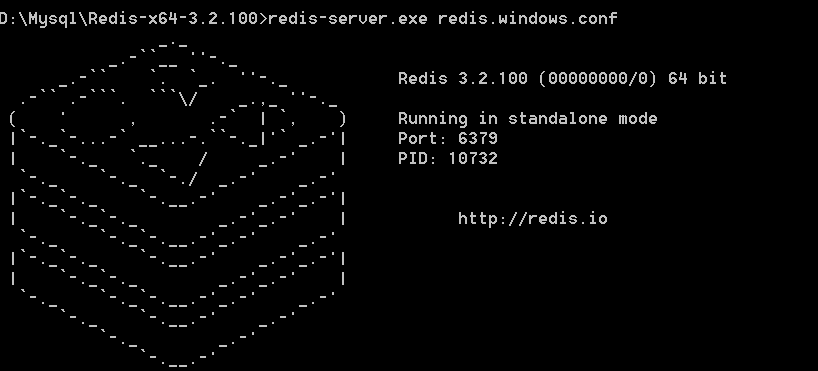

3)Redis 和 Memcache 的简单区分

引用:

数据加密标准DES加密算法是一种对称加密算法,DES 使用一个 56 位的密钥以及附加的 8 位奇偶校验位,产生最大 64 位的分组大小。

这是一个迭代的分组密码,使用称为 Feistel 的技术,其中将加密的文本块分成两半。

使用子密钥对其中一半应用循环功能,然后将输出与另一半进行“异或”运算;接着交换这两半,这一过程会继续下去,但最后一个循环不交换。

DES 使用 16 个循环,使用异或,置换,代换,移位操作四种基本运算。

特点:数据加密标准,速度较快,适用于加密大量数据的场合;

4)token 和cookies and session

引用(比较合理):

- 如果API设计成规范的无状态RESTful,考虑使用token

- 如果API被不同终端消费,Cookie受限,考量token

- 如果采用SPA,而且没有服务端渲染(或者很少),考量token

- 如果没有考量这些玩意儿,选择Cookie Session机制吧,哥就是稳

二:明日计划

1)对用户ID和登录时间加密,生成Token放入Cookie中

2)拦截器里通过Cookie中判断Token的有效性来判断用户是否登录

三;疑难问题

spring-Interceptor 拦截器的配置需要好好理解一下。

四:思考总结

感觉服务器里面的负载均衡需要的配置和应用还有好多需要了解和学习。

评论